Cảnh báo mã độc mã hóa dữ liệu đòi tiền chuộc tại Việt Nam

Trong tuần đầu tháng 3.2016, Trung tâm Ứng cứu Khẩn cấp Máy tính Việt Nam (VNCERT) đã ghi nhận cách thức tấn công mới của tin tặc nhằm vào các cơ quan, tổ chức có sử dụng các hòm thư điện tử nội bộ.

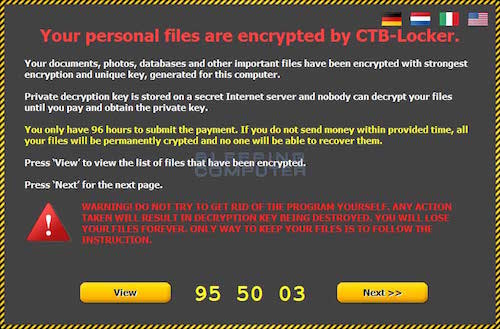

Một trường hợp mã hóa dữ liệu đòi tiền chuộc.

Theo VNCERT, với cách tấn công mới này, tin tặc sẽ giả mạo một địa chỉ email có đuôi là @tencongty.com.vn để gửi thư điện tử đính kèm mã độc đến các người dùng trong công ty đó.

Để qua mặt hệ thống quét mã độc, các mã độc thường được nén lại dưới định dạng .zip hoặc .zar. Qua phân tích của chuyên gia VNCERT với một sự cố cho thấy, chứa bên tập tin .zip độc hại là các tập tin thực thi như .js (đây là một tập tin JavaScript) hoặc tập tin văn bản như .doc, .xls,...

Khi người dùng mở tập tin này, mã độc sẽ được kích hoạt và tự động tải thêm tập tin độc hại khác để mã hóa tài liệu với thuật toán mã hóa mạnh, không thể giải mã được, nhằm mục đích tống tiền nạn nhân.

VNCERT đánh giá, việc giả mạo chính các địa chỉ thư điện tử của đơn vị sẽ làm cho người dùng khó phát hiện thư giả mạo, dẫn đến số lượng các máy tính bị lây nhiễm mã độc mã hóa dữ liệu có thể tăng cao. Nhận thấy hình thức tấn công này gây thiệt hại lớn, ngày 9.3 vừa qua, VNCERT đã gửi công văn cảnh báo tới các đơn vị liên quan.