Cục An toàn thông tin: “Mã độc WannaCry có thể bùng phát tại VN”

Nhiều báo cáo về WannaCry tại Việt Nam

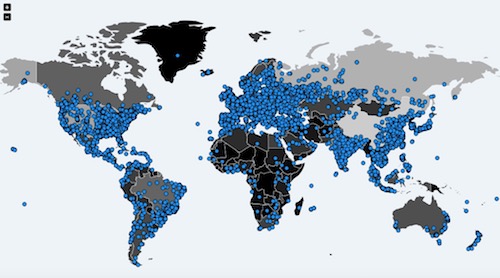

Chỉ trong vòng 3 ngày, mã độc mã hóa dữ liệu đòi tiền chuộc WannaCry đã lây nhiễm hơn 300.000 máy tính tại 150 quốc gia, theo báo cáo trên Reuters. Mã độc này đang gây hoang mang cho người dùng internet trên toàn thế giới, kể cả người dùng Việt Nam.

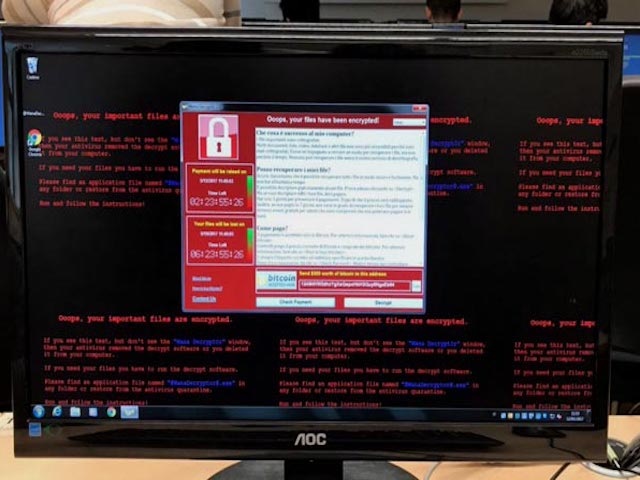

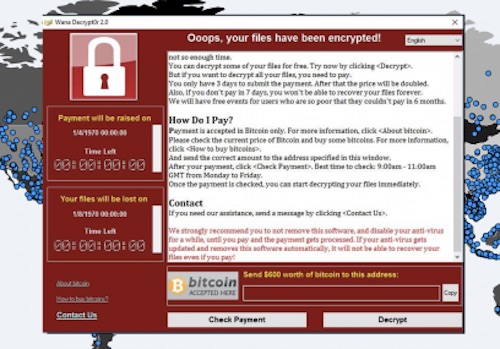

Thông điệp tống tiền trên máy tính nhiễm WannaCry.

Theo Bkav, ngày 13/5, một ngày sau khi cuộc tấn công tống tiền bằng mã độc WannaCry (còn được gọi là WannaCrypt0r hoặc WannaCrypt) bùng phát trên toàn cầu, Bkav đã ghi nhận những trường hợp đầu tiên ở Việt Nam bị tấn công bằng mã độc nguy hiểm này.

Đến cuối ngày 15/5, Bkav đã ghi nhận hàng trăm trường hợp ở Việt Nam bị tấn công bằng mã độc WannaCry. Phạm vi máy tính bị lây nhiễm WannaCry khá rộng, mới nhất là 2 đơn vị giáo dục tại Cần Thơ và Bến Tre.

Tương tự, ông Võ Đỗ Thắng - Giám đốc Trung tâm đào tạo và an ninh mạng Athena cho biết, bộ phận Athena InfoSecurity đã nhận được hơn 10 trường hợp nhờ trợ giúp liên quan tới mã độc WannaCry trong tuần trước. Trường hợp mới nhất là một công ty sản xuất phân bón ở Biên Hòa bị mã hóa dữ liệu máy chủ bao gồm các dữ liệu tài chính, công nợ,...

Bản đồ thể hiện phạm vi lây lan hiện tại của WannaCry. (Các chấm xanh)

WannaCry sẽ bùng phát tại Việt Nam?

Trao đổi với PV vào trưa 16/5, đại diện Cục An toàn thông tin (thuộc Bộ Thông tin và Truyền thông) cho biết, đơn vị này chưa có số liệu cụ thể về các trường hợp bị “dính” WannaCry tại Việt Nam.

“Sắp tới đây, Cục và Trung tâm Ứng cứu khẩn cấp máy tính Việt Nam - VNCERT sẽ làm việc cùng các hãng bảo mật, các tổ chức để xác minh hiện trạng mã độc này tại Việt Nam”, đại diện Cục An toàn thông tin nói.

“Cũng như các quốc gia, các tổ chức quốc tế đánh giá, WannaCry được đánh giá là có độ nguy hiểm cao. Thông thường các loại mã độc sẽ lây nhiễm khi người dùng nhấn vào các tập tin đính kèm trong email hay đường dẫn độc hại trên internet. Với những loại mã độc cũ thì nó lây nhiễm trực tiếp từng máy một, còn WannaCry có thêm tính năng tự động rà soát và tự động lây lan”, đại diện Cục An toàn thông tin cho biết.

Vị này giải thích thêm: Ví dụ ở trong một mạng ngang hàng như mạng LAN của công ty, một máy tính bị nhiễm WannaCry thì mã độc này sẽ quét các thiết bị có chứa lỗ hổng Windows rồi lây nhiễm trực tiếp, mà không cần máy tính phải có thao tác gì, khiến nó có tốc độ lây lan nhanh chóng.

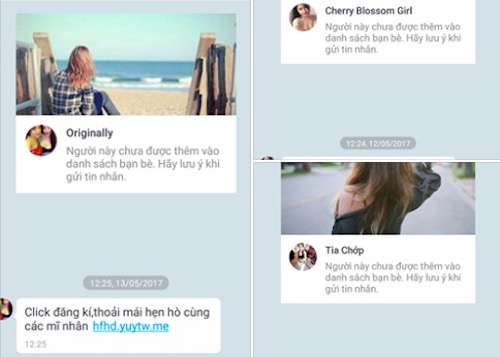

Một số dạng nội dung phải cảnh giác trên mạng xã hội.

“Việt Nam không thể tránh khỏi như thế giới. Nếu người dân thực hiện theo đúng các khuyến nghị thì không đáng lo ngại, nhưng vẫn cứ lơ là thì nguy cơ WannaCry bùng phát tại Việt Nam như bất kỳ quốc gia nào khác hoàn toàn có thể xảy ra”, đại diện Cục An toàn thông tin cảnh báo.

|

Cảnh báo khẩn cấp của Cục An toàn thông tin Hiện tại, mã độc có tên là WannaCry khai thác một số lỗ hổng trên hệ điều hành Windows để tấn công vào các máy tính với mục tiêu mã hóa dữ liệu để đòi tiền chuộc, ảnh hưởng tới nhiều tổ chức, cá nhân trên phạm vi toàn cầu. Cục An toàn thông tin (Bộ Thông tin và Truyền thông) hướng dẫn các tổ chức, cá nhân thực hiện biện pháp xử lý khẩn cấp mã độc này như sau: Đối với cá nhân: - Thực hiện cập nhật ngay các phiên bản hệ điều hành windows đang sử dụng. Riêng đối với các máy tính sử dụng Windows XP, sử dụng bản cập nhật mới nhất dành riêng cho sự vụ này tại: https://www.microsoft.com/en-us/download/details.aspx?id=55245&WT.mc_id=rss_windows_allproducts hoặc tìm kiếm theo từ khóa bản cập nhật KB4012598 trên trang chủ của Microsoft. - Cập nhật ngay các chương trình Antivius đang sử dụng. Đối với các máy tính không có phần mềm Antivirus cần tiến hành cài đặt và sử dụng ngay một phần mềm Antivirus có bản quyền. - Cẩn trọng khi nhận được email có đính kèm và các đường link lạ được gửi trong email, trên các mạng xã hội, công cụ chat… - Cần thận trọng khi mở các file đính kèm ngay cả khi nhận được từ những địa chỉ quen thuộc. Sử dụng các công cụ kiểm tra phần mềm độc hại trực tuyến hoặc có bản quyền trên máy tính với các file này trước khi mở ra. - Không mở các đường dẫn có đuôi .hta hoặc đường dẫn có cấu trúc không rõ ràng, các đường dẫn rút gọn link. - Thực hiện biện pháp lưu trữ (backup) dữ liệu quan trọng ngay. Đối với tổ chức, doanh nghiệp (cụ thể với các quản trị viên hệ thống): - Kiểm tra ngay lập tức các máy chủ và tạm thời khóa (block) các dịch vụ đang sử dụng các cổng 445/137/138/139. - Tiến hành các biện pháp cập nhật sớm, phù hợp theo từng đặc thù cho các máy chủ windows của tổ chức. Tạo các bản snapshot đối với các máy chủ ảo hóa đề phòng việc bị tấn công. - Có biện pháp cập nhật các máy trạm đang sử dụng hệ điều hành Windows. - Cập nhật cơ sở dữ liệu cho các máy chủ Antivirus Endpoint đang sử dụng. Đối với hệ thống chưa sử dụng các công cụ này thì cần triển khai sử dụng các phần mềm Endpoint có bản quyền và cập nhật mới nhất ngay cho các máy trạm. - Tận dụng các giải pháp đảm bảo an toàn thông tin đang có sẵn trong tổ chức như Firewall, IDS/IPS, SIEM…để theo dõi, giám sát và bảo vệ hệ thống trong thời điểm nhạy cảm này. Cập nhật các bản cập nhật từ các hãng bảo mật đối với các giải pháp đang có sẵn. Thực hiện ngăn chặn, theo dõi domains đang được mã độc WannaCry sử dụng, để là xác định được các máy tính bị nhiễm trong mạng để có biện pháp xử lý kịp thời: + http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com/ + … - Cân nhắc việc ngăn chặn (block) việc sử dung Tor trong mạng nếu doanh nghiệp, tổ chức. - Thực hiện biện pháp lưu trữ (backup) dữ liệu quan trọng ngay. - Cảnh báo tới người dùng trong tổ chức và thực hiện các biện pháp như nêu trên đối với người dùng. - Liên hệ ngay với các cơ quan chức năng cũng như các tổ chức, doanh nghiệp trong lĩnh vực an toàn thông tin để được hỗ trợ khi cần thiết. |

“Cần phải triển khai ngay các biện pháp dự phòng, đừng để mất bò mới lo làm chuồng“, ông Võ Đỗ Thắng - Giám đốc Trung...