Chủ đề nóng

- Đăng nhập

- Đăng ký

- ×

Vui lòng đăng nhập hoặc đăng ký để gửi bình luận

Khi nhấn đăng nhập đồng nghĩa với việc bạn đã đồng ý với điều khoản sử dụng của báo Dân Việt

Đăng nhập

Họ và tên

Mật khẩu

Mã xác nhận

Khi nhấn đăng ký đồng nghĩa với việc bạn đã đồng ý với

điều khoản sử dụng của báo Dân Việt

Đăng ký

Xin chào, !

Bạn đã đăng nhập với email:

Đăng xuất

Mã độc tống tiền giả dạng "con nhà lành" ESET để "dương đông kích tây"

Ngọc Phạm

Thứ tư, ngày 15/05/2019 18:55 PM (GMT+7)

Mã độc này từng mã hóa gần như toàn bộ hồ sơ lưu trữ, làm tê liệt toàn bộ hệ thống của một bệnh viện tại bang Texas, Mỹ.

Bình luận

0

Kể từ khi được phát hiện lần đầu vào năm 2016, mã độc Dharma (hay còn gọi là Đạt Ma) đã không ngừng phát triển và liên tục “đòi tiền chuộc” từ người dùng Internet trên toàn thế giới. Gần đây, các chuyên gia từ Trend Micro đã phát hiện hình thái tấn công mới từ loại mã độc này: Ngụy trang như một phần mềm an toàn để người dùng tải về máy, sau đó mới phát tán mã độc tống tiền.

Dharma là một loại mã độc tinh vi và nguy hiểm. (Ảnh minh họa)

Hậu quả lớn nhất được ghi nhận đó là vào tháng 11/2018, khi mã độc này làm tê liệt toàn bộ hệ thống của một bệnh viện tại bang Texas, Mỹ. Dharma đã mã hóa gần như toàn bộ hồ sơ lưu trữ, may mắn là bệnh viện này sau đó đã có thể phục hồi dữ liệu mà không phải trả tiền chuộc.

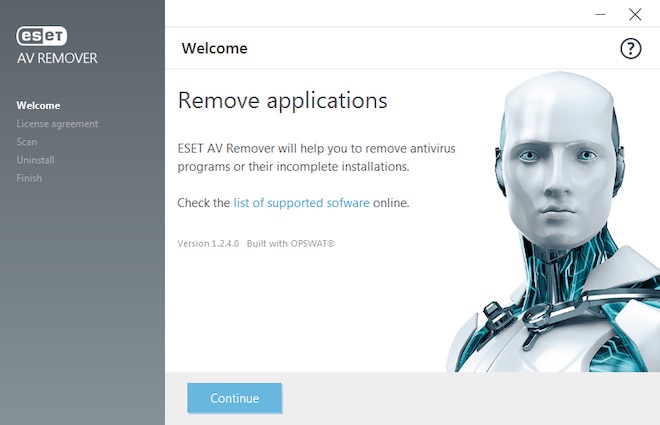

Hình thái mới được phát hiện gần đây của Dharma là nó sử dụng giao diện cài đặt của phần mềm diệt Virus ESET, đây được xem như là một cách “tung hỏa mù” của mã độc này khiến nạn nhân mất cảnh giác.

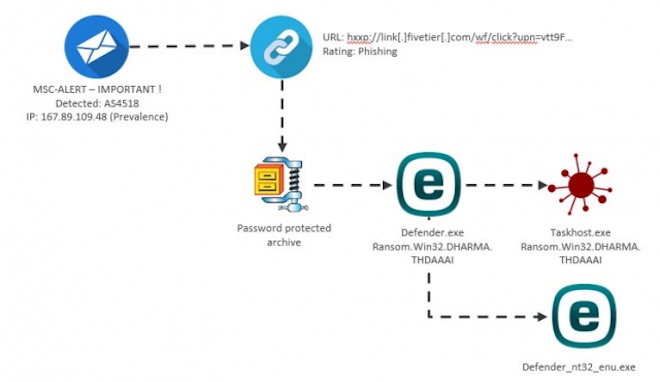

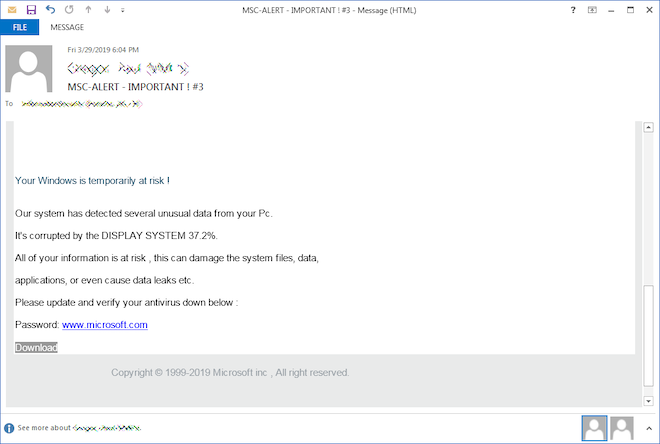

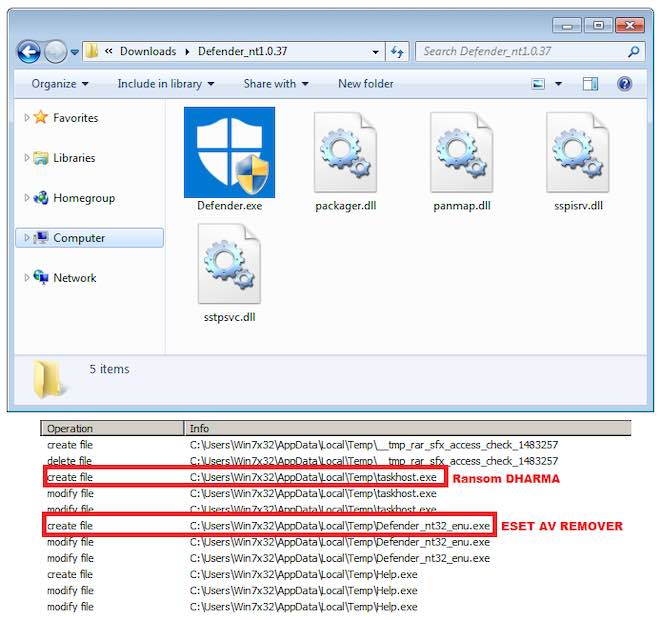

Mã độc này được các hacker phân tán trên mạng internet thông qua hình thức thư rác có đính kèm Dharma lưu trữ dưới dạng nhị phân. Mỗi email kèm theo mật khẩu riêng, trong đó sẽ có một định dạng file là Defender.exe.

Minh họa cách mã độc Dharma phát tán.

Mật khẩu để mở tệp độc hại đính kèm trong email rác cộng thêm cách tiếp cận được thiết kế khiến nạn nhân tò mò mở file và vô tình điều đó đã làm lây nhiễm mã độc Dharma trên máy của họ.

Một email rác phát tán Dharma.

Mỗi khi file Defender.exe được nạn nhân bấm vào, nó sẽ hiển thị bằng giao diện cài đặt cũ của phần mềm diệt virus ESET dưới tên là Defender_nt32_othy.exe, song song là một file taskhost.exe được thêm vào thư mục C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\ - đây chính là lúc Dharma khởi chạy và bắt đầu tiến trình mã hóa dữ liệu của nạn nhân cho mục đích tống tiền.

Thư mục được giải nén và xuất hiện taskhost.exe (mã độc Dharma).

Phần mềm diệt virus ESET do mã độc Dharma ngụy trang sẽ cài đặt tự động khi được kích hoạt trong thư mục đã giải nén. Trong lúc sự chú ý tập trung vào việc cài đặt thì mã độc Dharma sẽ mã hóa các nội dung một cách âm thầm mà nạn nhân không hề hay biết.

Giao diện cài đặt phần mềm ESET.

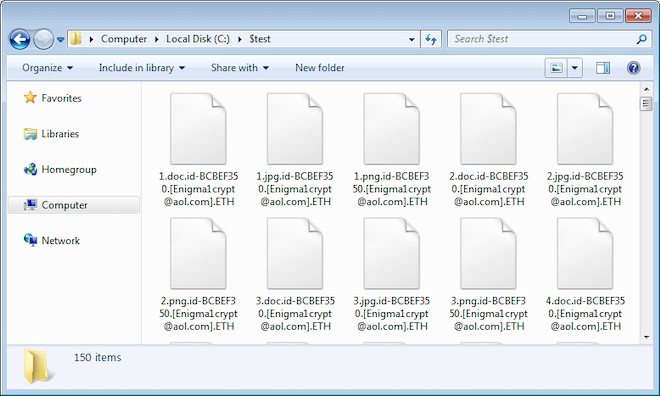

Các bài kiểm tra cho thấy mã độc Dharma mã hóa các file trong máy tính bằng cách thêm đuôi mở rộng ETH, đồng thời kèm theo email để liên lạc với kẻ đã tấn công và mã hóa máy tính của nạn nhân là Engima1crypt@aol.com.

Các file bị mã độc Dharma mã hóa.

Sau khi tiến trình mã hóa dữ liệu hoàn thành, nạn nhân sẽ liên tục nhận được thông báo từ hacker như sau:

Màn hình hiển thị thông báo từ máy tính nạn nhân.

Theo như báo cáo từ các chuyên gia bảo mật Trend Micro về mã độc Dharma, mã độc này vẫn sẽ mã hóa file dữ liệu thậm chí không cần phải bắt đầu tiến trình cài đặt. Mã độc gây hại này chạy trên một phiên bản khác với cài đặt phần mềm, vì vậy chúng gần như chẳng liên quan gì nhau.

“Quá trình cài đặt thực chất là một đòn “dương đông kích tây” để đánh lừa nạn nhân rằng không có hoạt động gây hại nào đang xảy ra cả mà bạn chỉ đang cài phần mềm bảo vệ máy tính thôi", các chuyên gia Trend Micro cảnh báo.

Để chuẩn bị tốt nhất và phòng ngừa cho trường hợp bị mã độc Dharma tấn công, các chuyên gia bảo mật từ Trend Micro khuyên người dùng và các tổ chức nên có những phòng vệ như sau:

- Bảo vệ an toàn cổng email, không bấm vào những email không rõ nguồn gốc hoặc có vẻ đáng nghi ngờ.

- Thường xuyên sao lưu các dữ liệu trên máy tính.

- Luôn cập nhật thường xuyên phần mềm diệt virus phiên bản mới nhất, bao gồm cả bản vá.

- Thực thi nguyên tắc đặc quyền tối thiểu: Người dùng, máy tính hay ứng dụng chỉ được cấp các quyền hạn đủ để thực hiện yêu cầu, công việc của họ. Ngoài ra, kiểm soát chặt chẽ việc cấp thêm quyền hạn mới và thu hồi các quyền hạn không dùng tới.

- Bảo mật theo chiều sâu: Bảo mật theo nhiều lớp sẽ giúp ngăn chặn các sửa đổi không mong muốn hay khi mở những file bất thường.

- Phổ biến kiến thức an ninh sử dụng internet thường xuyên cho văn phòng làm việc.

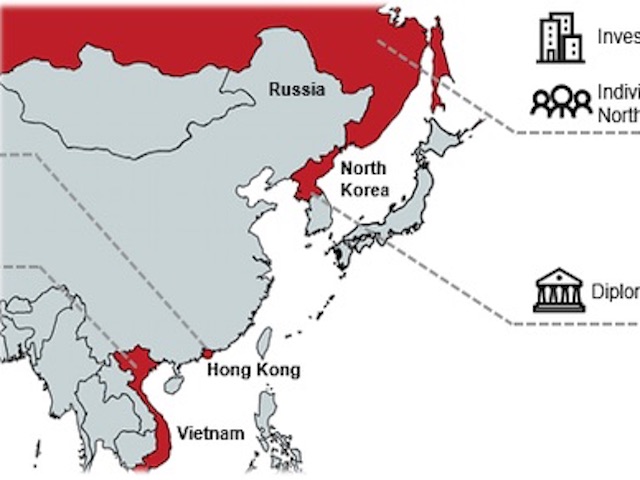

Nạn nhân của chiến dịch này bao gồm các công ty đầu tư và thương mại ở Việt Nam và Nga có mối liên kết với Triều...

Mời các bạn đồng hành cùng báo Dân Việt trên mạng xã hội Facebook để nhanh chóng cập nhật những tin tức mới và chính xác nhất.

Tin cùng chuyên mục

Xem theo ngày

Xem

Tin nổi bật